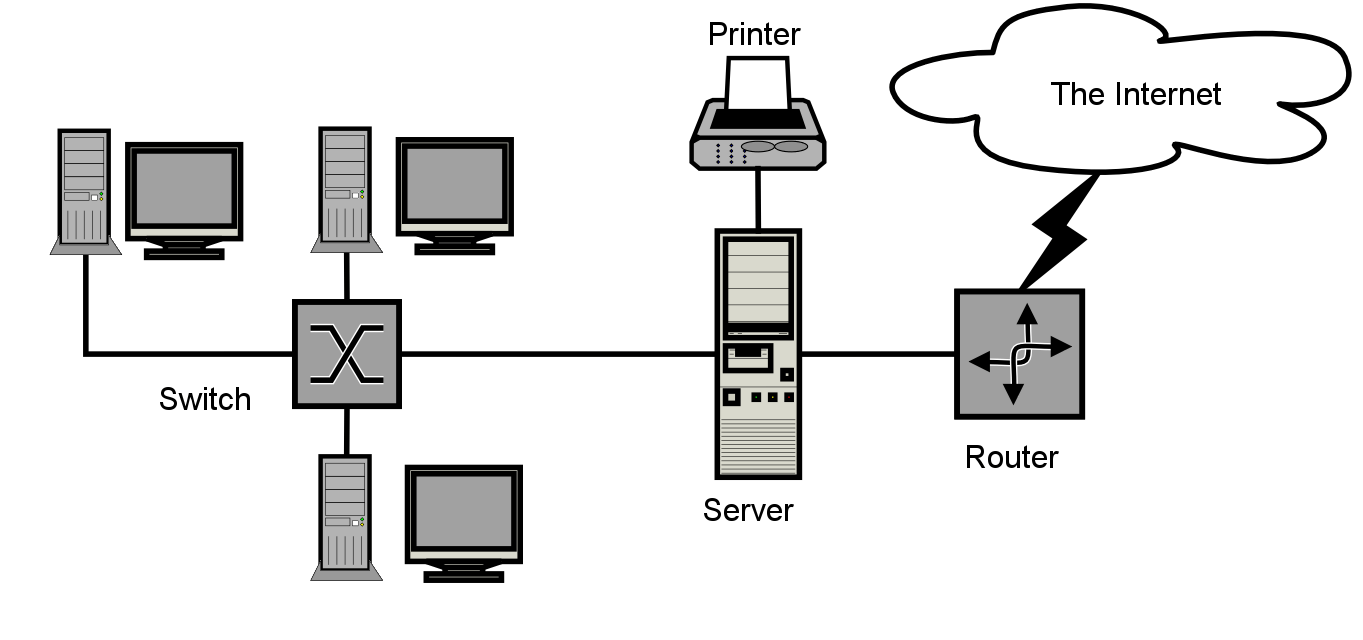

El desarrollo de las redes informáticas posibilito su conexión mutua y, finalmente, la existencia de Internet, una red de redes gracias a la cual una computadora puede intercambiar fácilmente información con otras situadas en regiones lejanas del planeta.

La información a la que se accede a través de Internet combina el texto con la imagen y el sonido, es decir, se trata de una información multimedia, una forma de comunicación que esta conociendo un enorme desarrollo gracias a la generalización de computadores personales dotadas del hardware y software necesarios. El último desarrollo en nuevas formas de comunicación es la realidad virtual, que permite al usuario acceder a una simulación de la realidad en tres dimensiones, en la cual es posible realizar acciones y obtener inmediatamente una respuesta, o sea, interactuar con ella.

El uso creciente de la tecnología de la información en la actividad económica ha dado lugar a un incremento sustancial en el número de puestos de trabajo informatizados, con una relación de terminales por empleado que aumenta constantemente en todos los sectores industriales.

La movilidad lleva a unos porcentajes de cambio anual entre un 20 y un 50% del total de puestos de trabajo. Los costos de traslado pueden ser notables (nuevo tendido para equipos informáticos, teléfonos, etc.). Por tanto, se hace necesaria una racionalización de los medios de acceso de estos equipos con el objeto de minimizar dichos costos.

Las Redes de Área Local han sido creadas para responder a ésta problemática. El crecimiento de las redes locales a mediados de los años ochenta hizo que cambiase nuestra forma de comunicarnos con los ordenadores y la forma en que los ordenadores se comunicaban entre sí.

lunes, 29 de junio de 2020

¿Qué es una red de comunicación?

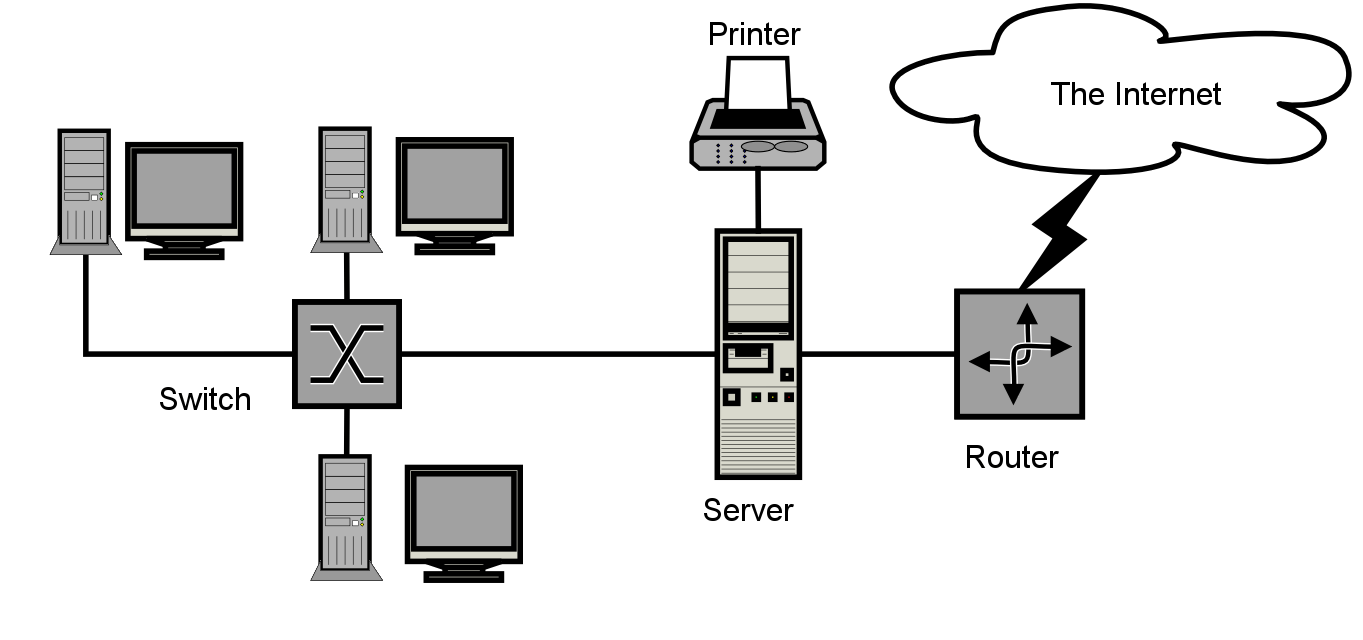

Es un conjunto de equipos informáticos conectados entre sí, por medio de dispositivos físicos, envían y reciben impulsos eléctricos, electromagnéticas o cualquier otro medio con la finalidad de compartir datos, información, recursos y ofrecer servicios.

- Componentes de una red informática: cómo funcionan

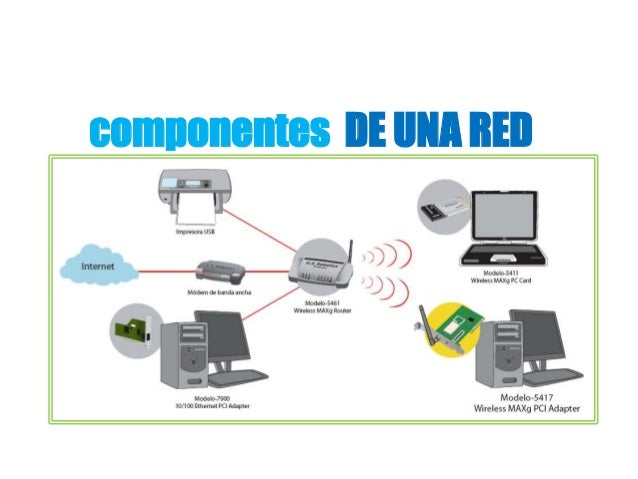

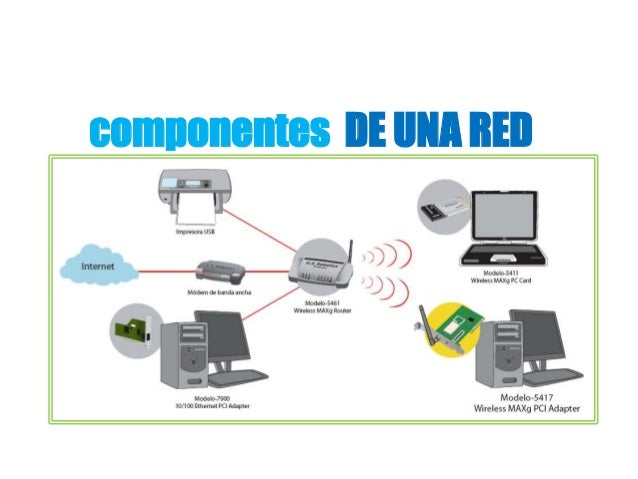

los componentes que encontramos para que se pueda crear una red informática son los siguientes:

Emisor: crea una señal o petición desde el ordenador.

Codificador: codifica la señal para que se transmita a través del cable. Puede ser una tarjeta de red, que viene incorporada en los ordenadores, y se ocupa de convertir la petición enviada en un formato (bits) que se pueda transmitir. Para esto, se utiliza un protocolo, como el TCP/IP. Además las tarjetas de red tienen una dirección MAC (Media Access Control), que les permite identificarse claramente, para que la información llegue al receptor adecuado.

Línea: en las redes alámbricas los medios de transmisión serán los cables de red, mientras que en las inalámbricas las ondas de radiofrecuencia o los infrarrojos. Conducen la información recibida a la dirección del dispositivo que se ha indicado a través de la interfaz.

Decodificador: el dispositivo con el que se va a compartir la información o los recursos también dispone de su propio sistema para convertir las señales eléctricas en tipos de casino bonuses datos que pueda procesar el ordenador. Son los adaptadores de red, o PCI. Estos vienen integrados en la placa madre y pueden funcionar a distintas velocidades.

Receptor: es el dispositivo que recibe la señal que ha transmitido el emisor convertida en datos procesables por el ordenador.

Aunque estos son los elementos básicos, muchas redes no conectan directamente los equipos informáticos entre sí, sino que se conectan a un router, un switch o un puente de red, que son los que reciben y envían las señales a sus respectivos receptores.

- Importancia de las comunicación

Las Redes informáticas son un mecanismo que ha hecho que la vida moderna cambie totalmente, con el uso del Internet la vida es otra cosa, todo es mucho más veloz y todos podemos comunicarnos...pero cuál es el uso que tú le das a los diferentes tipos de redes que existen...

las redes informáticas son súper importantes ya que la información está disponible en muchas fuentes además que te permite transportarla a velocidades increíbles.

Con el uso de las redes informáticas, tú te enteras al instante de lo que está pasando inclusive se forman foros virtuales, que te permite intercambiar datos, opiniones o comentarios sobre determinado tema

El desarrollo de internet ha significado que la información esté ahora en muchos sitios. Antes la información estaba concentrada, la daban los padres, los maestros, los libros. La escuela y la universidad eran los ámbitos que concentraban el conocimiento. Hoy se han roto estas barreras y con internet hay más acceso a la información. El principal problema, es la calidad de esta información. También se ha agilizado el contacto entre personas, y también entre los que hacen negocios. No hace falta moverse para cerrar negocios en diferentes ciudades del mundo o para realizar transacciones en cualquier lugar con un sencillo clic.

Tipos de red

Las redes se pueden clasificar de diferentes maneras.

Las principales clasificaciones son:

● Por su extensión: Redes de área personal (PAN), local (LAN), extensa (WAN)... (ver cuadro inferior).

● Por su topología: Estrella, bus, anillo, malla, mixta...

● Por su conexión física: se clasifican en redes punto a punto (únicas) y redes multipunto o de difusión

(broadcast).

● Por su técnica de transmisión de datos: líneas dedicadas, circuito o paquetes conmutados.

● Por su uso: se clasifican en redes privadas o corporativas y redes públicas.

ç

ç

Las principales clasificaciones son:

● Por su extensión: Redes de área personal (PAN), local (LAN), extensa (WAN)... (ver cuadro inferior).

● Por su topología: Estrella, bus, anillo, malla, mixta...

● Por su conexión física: se clasifican en redes punto a punto (únicas) y redes multipunto o de difusión

(broadcast).

● Por su técnica de transmisión de datos: líneas dedicadas, circuito o paquetes conmutados.

● Por su uso: se clasifican en redes privadas o corporativas y redes públicas.

Por su extensión

Diámetro

|

Tipo

|

< 0,01 m

|

Paralelismo masivo. Procesadores multinúcleo.

|

< 0,1 m

|

Multiprocesadores.

|

< 10 m

|

Redes de área personal (PAN: Personal Área Network). Redes de infrarrojos o bluetooth.

|

10 m – 3 km

|

Redes de área local (LAN: Local Área Network) y metropolitana (MAN). Ethernet, Wi-Fi.

|

> 3 km

|

Redes de área extensa (WAN: Wide Área Network)

|

Por su topología

La topología de una red es el diseño de las

comunicaciones entre los nodos de la red. Las topologías principales son tipo

bus compartido (o simplemente bus), estrella o anillo, aunque existen más

topologías.

Hay que diferenciar entre la topología física, que define

como están conectados físicamente los nodos y la topología lógica que es como

tratan los nodos las conexiones. Así por ejemplo se puede disponer de una red

física en estrella donde el nodo central es un concentrador y el resto de los

nodos son equipos utilizando para comunicarse el protocolo Ethernet original,

que considera el medio utilizado como una topología de bus compartido.

Por su conexión física

● Redes punto a punto (unicast): basadas principalmente en

cable y en cada conexión intervienen solo dos equipos. Tienen problemas de

tipología. Se subdividen en:

○ Simplex: inútil en redes de computadores

(omnidireccional).

○ Semidúplex (Half-duplex): envía datos cada vez en un

sentido.

○ Dúplex (Full-duplex): envía datos en los dos sentidos a la

vez.

En las redes semidúplex y duplex se puede disponer de la

misma capacidad en las dos direcciones de transmisión (conexión simétrica) o no

(conexión asimétrica). Ejemplos de redes punto a punto: Las en estrella con

conmutadores centrales y la mayoría de las WAN (enlaces telefónicos, X.25,

Frase Replay, RDSI, ATM, etc.).

● Redes multipunto o redes de difusión (broadcast): basadas

principalmente en bus compartido (cable bus y anillo) y redes inalámbricas

(radio, satélites...); todos los equipos comparten el mismo medio de

transmisión. Tienen problemas de colisiones que se pueden afrontar con una

gestión:

○ Estática (TDM): No emite si alguien lo está haciendo.

○ Dinámica (Centralizada o Distribuida).

Las emisiones pueden estar marcadas como unicast, multicast

o broadcast, pero no garantizan la confidencialidad.

Ejemplos de redes multipunto: transmisiones vía radio o

satélite, redes CATV y la mayoría de las LANs originales (Ethernet original,

FDDI, Token Ring, Inalámbricas, etc.).

Por su técnica de transmisión de datos

Líneas dedicadas.

Enlace punto a punto permanente y siempre disponible. Se utilizan

principalmente en redes WAN con velocidades prefijadas por el proveedor,

generalmente simétricas y full-duplex. Otro caso habitual es el radio enlace.

El nivel de enlace utilizado suele ser HDLC o PPP. Suelen tener un coste

elevado por lo que solo son adecuadas si hay mucho tráfico continuo.

Modelos de circuito conmutado (Circuit Switching). En ellos

las comunicaciones no comparten los medios. Al iniciarse la comunicación se

reserva los recursos intermedios necesarios para establecer y mantener el

circuito. Si el canal se corta se corta la comunicación. Los dispositivos

mantienen información sobre el estado de la comunicación

(statusfull). Utilizado en la Red Telefónica Conmutada

(RTC4) incluyendo:

● Red Telefónica Básica (RTB) -analógica-.

● Red Digital de Servicios Integrados (RDSI o ISDN)

-digital-.

● GSM (Global System for Mobile Comunications) -digital por

radio enlace-.

Una vez establecido en el circuito se comporta como una

línea dedicada ofreciendo un transporte físico de bits sobre el que se puede

utilizar cualquier protocolo de nivel de enlace.

ç

çRedes de área local (LAN)

Elcomite de estandares IEEE 802

LAN/MAN es el encargado de desarrollar estandares de redes PAN, LAN y MAN.

Los estandares ISO 8802.x se

corresponden con los estandares IEEE 802.x. Los mas utilizados son:

● 802.1 – Definicion de

interfaces

● 802.3 – Ethernet CMSA/CD

● 802.11 – Inalambrica (Wi-Fi)

● 802.14 – Modems

● 802.15 – Inalambrica PAN

○ 802.15.1 – Bluetooth

● 802.16 – Inalambrica MAN (WMAN)

● 802.20 – Inalambrica MAN con

movilidad (Mobile Wi-Fi)

Redes de área extensa (WAN)

A diferencia de las redes locales, cuya infraestructura es

generalmente propiedad y responsabilidad del usuario, las redes de area extensa

(WAN) normalmente utilizan redes de proveedores. Inicialmente estas redes eran

unicamente las instaladas para la transmision de voz por las companias

telefonicas, pero hoy en dia se utilizan tambien redes creadas especificamente

para datos por distintos proveedores (companias de telecomunicaciones).

Asi las primeras redes se caracterizaban por su baja

velocidad y su alta tasa de errores, ademas de por su alto costo. Hoy en dia

existen sin embargo redes de gran fiabilidad y velocidad, aunque el costo suele

seguir siendo alto.

Casi siempre son redes punto a punto (excepto redes de

satelites) sobre lineas E1/T1 o sobre la RTC dependientes de un proveedor de

servicios. Por ello se utilizan servicios orientados a conexion: lineas

dedicadas, circuitos conmutados y circuito virtuales.

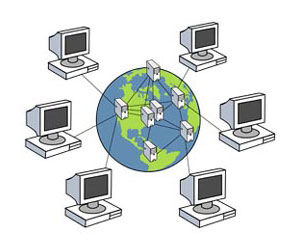

RED ETHERNET

El 22 de mayo de 1973 Metcalfe escribio un memorandum interno en el que informaba de la nueva red. En principio la red se llamaba Alto Aloha Network, pero para evitar que se pudiera pensar que solo servia para conectar computadoras Alto se cambio el nombre de la red por el de Ethernet (en alusion al eter como portador de ondas en el espacio). Las dos computadoras Alto utilizadas para las primeras pruebas de Ethernet (11 noviembre de 1973) fueron rebautizadas con los nombres Michelson y Morley, en alusion a los dos fisicos que habian demostrado en 1887 la inexistencia del eter.

El 22 de mayo de 1973 Metcalfe escribio un memorandum interno en el que informaba de la nueva red. En principio la red se llamaba Alto Aloha Network, pero para evitar que se pudiera pensar que solo servia para conectar computadoras Alto se cambio el nombre de la red por el de Ethernet (en alusion al eter como portador de ondas en el espacio). Las dos computadoras Alto utilizadas para las primeras pruebas de Ethernet (11 noviembre de 1973) fueron rebautizadas con los nombres Michelson y Morley, en alusion a los dos fisicos que habian demostrado en 1887 la inexistencia del eter.PARA QUE SIRVE?

Ethernet es la forma más popular para una red de área local (LAN) o red de área extensa (WAN) para conectarse a dispositivos, como computadoras, impresoras y servidores que requieren una conexión a Internet.

Su perfil técnico es el protocolo IEEE 802.3 y esto especifica cómo los dispositivos se conectan a Internet. Es una alternativa al Wi-Fi y, por lo general, proporciona una conexión mucho más confiable y más rápida ya que no tiene la interferencia de otros dispositivos que usan la misma red.

Control de colisiones

El mecanismo de control de colisiones de Ethernet es el CSMA/CD (Carrier Sense Multiple Access/Colision Detect) y

se basa en escuchar si el medio está libre para empezar a transmitir y asegurarse que la señal transmitida no es alterada

por otra señal. Una vez comprobado que el medio esta libre únicamente hay que dejar pasar un tiempo quivalente a 12

bytes antes de comenzar a transmitir. Esta pausa sirve para evitar que los datos transmitidos se concatenen con otra

trama en la red y para dar tiempo a las estaciones a procesar una posible trama recibida y que vuelvan a la escucha.

![Técnicas de control de acceso al medio [WIKI. IES Haría. Informática]](https://smr.iesharia.org/wiki/lib/exe/fetch.php/rde:ut3:imagenes:collision.jpg)

Direccionamiento

Cada nodo tiene una dirección de nivel 2 única, llamada dirección MAC (Medium Access Control). Esta dirección tiene 48 bits (6 bytes) y se suele representar con 12 caracteres hexadecimales separados por ":" o por "-" entre cada dos. Las direcciones son asignadas por los fabricantes, que se identifican por los primeros 24 bits.

![Direccionamiento físico [WIKI. IES Haría. Informática]](https://smr.iesharia.org/wiki/lib/exe/fetch.php/rde:ut3:imagenes:direccionamientofisico1.jpg)

Restricciones

El estándar Ethernet impone las siguientes restricciones:

● Como máximo 100 m para cable de par trenzado.

● MTU (Maximum Transmission Unit) = 1518 bytes

● Restricciones en el estándar Ethernet original:

○ Como máximo 4 repetidores o concentradores entre dos equipos del mismo dominio de colisión.

○ Como máximo 1.024 estaciones de trabajo en el mismo dominio de colisión.

○ 2τ propagación en el diámetro máximo del dominio de colisión < τ transmisión de T (tamaño de trama

mínima = 64 bytes = 512 bits)

COMUNICACIÓN EN LÍNEA

comunicación en línea, no es más que la interactividad y comunicación de dos o más individuos que se encuentran conectados a una red a través de un dispositivo electrónico en el que comparten mutuamente sus ideas y pensamientos. La comunicación online es un método moderno de comunicarse a través de dos o más PC’s, no importa cuál sea la distancia en la que se encuentren, mediante se tenga una conexión a internet.

HERRAMIENTAS PARA LA COMUNICACIÓN EN LÍNEA

Se llama herramientas de comunicación a aquellas que utilizan las tecnologías de la información y comunicación como medio para desarrollar capacidades de diálogo, de discusión y debate, de interacción y comunicación y, en definitiva, de información.

En los entornos de enseñanza-aprendizaje, las herramientas de comunicación juegan un papel fundamental que ha variado por completo el panorama de la enseñanza, de forma que se camina hacia un nuevo paradigma de aprendizaje.

Herramientas de comunicación asincrónicas: herramientas diseñadas para la comunicación en tiempo no real

Herramientas de comunicación sincrónicas: pensadas para la comunicación en tiempo real

HERRAMIENTAS PARA LA COMUNICACIÓN EN LÍNEA

Se llama herramientas de comunicación a aquellas que utilizan las tecnologías de la información y comunicación como medio para desarrollar capacidades de diálogo, de discusión y debate, de interacción y comunicación y, en definitiva, de información.

En los entornos de enseñanza-aprendizaje, las herramientas de comunicación juegan un papel fundamental que ha variado por completo el panorama de la enseñanza, de forma que se camina hacia un nuevo paradigma de aprendizaje.

TIPOS

DE HERRAMIENTAS DE COMUNICACIÓN

Existen diferentes tipos de herramientas de comunicación, que utilizan como interfaz de usuario un navegador www:Herramientas de comunicación asincrónicas: herramientas diseñadas para la comunicación en tiempo no real

- Los navegadores y la world wide web (www)

- Correo electrónico

- Listas de correo

- Foros

Herramientas de comunicación sincrónicas: pensadas para la comunicación en tiempo real

- Chats

- Videoconferencias

REDES PRIVADAS VIRTUALES

Se entiende por VPN (Virtual Private Network) la construcción de una red privada (intranet) sobre otra red,

generalmente pública como Internet, de manera que se utiliza la red inicial como un enlace de nivel 2 para montar sobre él una red privada de nivel 3 (transportando protocolos de nivel 3 como IP, NetBEUI, IPX, SNA…).

Para conseguir esta abstracción se basa en el concepto de túnel que consiste en un enlace punto a punto virtual entre dos extremos construido sobre una red compleja, de manera que los dos extremos se comportan a nivel lógico como si estuvieran unidos directamente por un enlace punto a punto.

Los paquetes se encapsulan en un extremo del túnel dentro de otros paquetes para cruzar la red. En el otro extremo se desempaquetan los datos que pueden haber viajado comprimidos y cifrados (para que la red sea “privada”).

Desde el punto de vista de la seguridad, los protocolos que se utilizan para montar VPNs ofrecen:

● Autenticidad de los extremos. Cuando se utilizan certificados, se garantiza que tanto el emisor como el

receptor son quienes dicen ser.

● Cifrado de datos. Permite que no puedan ser comprendidos por extraños que los pudiera interceptar.

● Integridad de los datos. Asegura que los datos no puedan ser alterados en algún punto del recorrido sin que el receptor lo detecte.

● No repudio. Cuando un mensaje va firmado el emisor no puede negar su emisión.

Se puede utilizar VPN sobre una red pública para realizar dos tipos básicos de conexión:

● Acceso remoto. También llamada Remote Access VPN, client-gateway o usuario-red. Permite unir

virtualmente un equipo remoto a una red.

● Interconexión de redes. También llamada Site to Site VPN, Router to Router VPN, gateway-gateway o redred.

Permite unir virtualmente dos redes para crear una única red.

De manera similar, se puede utilizar VPN sobre una red privada para acceder a una subred protegida y/u oculta de dos maneras básicas:

● Acceso privado. Permite controlar el acceso a la subred oculta y cifrar el tráfico hacia dicha red.

● Interconexión de redes privadas. Permite unir dos subredes protegidas y/u ocultas cifrando el tráfico entre

ellas.

Para poder configurar cualquier VPN hace falta al menos un servidor de VPN por cada red que forma parte de la VPN, y un cliente de VPN por cada cliente de acceso remoto que se conecta a la misma. El servidor VPN es el encargado de autenticar la conexión (o delegar dicha función) y permitir la comunicación entre la red y el otro extremo de la VPN.

TAP/TUN

Para la realización de VPNs se utiliza habitualmente dos controladores virtuales de red llamados TAP y TUN. TAP (de "network tap") simula un dispositivo de red de nivel 2 y opera con paquetes Ethernet. TUN (de "network TUNnel") simula un dispsitivo de red de nivel 3 y opera con paquetes IP. TAP se utiliza para crear el puente de red y TUN para encaminar los paquetes por dicho puente.

VPN de acceso remoto En una conexión VPN de acceso remoto, el cliente, a través del protocolo IPCP (IP Control Protocol) de PPP (Point-to-Point Protocol) recibe del servidor VPN los parámetros de la configuración IP de su conexión virtual, incluyendo dirección IP, máscara de red y direcciones IP de los servidores DNS y WINS de la intranet.

Después de crear el túnel, el cliente pasa a tener 2 interfaces de red y 2 direcciones IP:

● La interfaz con la que conecta a la red principal (generalmente Internet) y que utiliza para conectar con el servidor VPN.

● La interfaz virtual PPP con la configuración IP que le ha dado el servidor de túneles y que establece una

ubicación virtual dentro de la red destino tambien el trafico hacia Internet -lo que permite usar los filtros y servidores de la red privada, normalmente a cambio de reducir el rendimiento-.

De la misma manera el servidor VPN se encarga de recibir el trafico destinado al equipo remoto y reenviarselo. Antes de las VPN para conseguir un acceso remoto a una red se utilizaban sistemas RAS (Remote Access Service) mediante PoPs (Point of Presence) de forma parecida al de las conexiones que ofrecian los proveedores de Internet (ISPs) a traves de modems telefonicos. De esta forma un cliente llama mediante modem telefonico al servidor RAS de su organizacion, se valida mediante un servidor RADIUS o TACACS y establece la conexion. Opcionalmente el servidor RAS puede configurarse para devolver la llamada, cargando el gasto de la misma a la organizacion.

Las principales ventajas de la conexion VPN frente a la conexion mediante RAS son:

● Para clientes de acceso remoto via modem supone una reduccion del coste de las llamadas, ya que conecta a un proveedor local de Internet y no a un servidor RAS de la organizacion remota.

● Reduccion del coste de los equipos y lineas de entrada (RDSI) que representa el RAS.

● Escalabilidad. Es mucho mas facil y barato de anadir servidores VPN que lineas de acceso y equipos de RAS.

● Permite acceso a mayor velocidad que la de un modem telefonico mediante el uso de cable modems, xDSL u otras redes.

Otra diferencia es que al usar RAS se dispone unicamente de una sola interfaz de red, la del cliente RAS o PPP.

VPN de Interconexión de redes

La conexion de redes a traves de Internet es una alternativa a las lineas alquiladas que permite reducir costes, ya que suele ser mas barato conectar las dos redes a Internet que alquilar una linea para unirlas, sobre todo si estan muy alejadas. Sin embargo esta alternativa tiene dos grandes inconvenientes, la falta de seguridad de Internet y el rendimiento, que es mucho menor que el de una linea dedicada. Para suplir el primero de ellos se utilizan las VPNs de interconexion de redes que ofrece seguridad en el tunel entre servidores VPN (no en las conexiones locales equiposervidor). Otras ventajas:

● Toda la configuracion necesaria se realiza en los encaminadores o servidores VPN, de manera transparente al usuario.

● Permite transportar otros protocolos diferentes a IP que no pueden ser transportados sobre Internet si no es con tuneles (IPX, Appletalk , SNA, NetBEUI, etc).

● Se puede introducir compresion de datos para aprovechar mejor los enlaces.

● Se puede utilizar el mismo rango -publico o privado- de direcciones IP en todas las redes.

Conclucion

Una red de comunicaciones es un conjunto de medios técnicos que permiten la comunicación a distancia entre equipos autónomos (no jerárquica -master/slave-). Normalmente se trata de transmitir datos, audio y vídeo por ondas electromagnéticas a través de diversos medios (aire, vacío, cable de cobre, fibra óptica, etc.). La información se puede transmitir de forma analógica, digital o mixta, pero en cualquier caso las conversiones, si las hay, siempre se realizan de forma transparente al usuario, el cual maneja la información de forma analógica exclusivamente.

Las redes más habituales son las de ordenadores, las de teléfono, las de transmisión de audio (sistemas de megafonía o radio ambiental) y las de transmisión de vídeo (televisión o vídeo vigilancia).

La capacidad de transmisión indica el número de bits por segundo que se pueden transmitir a través de una conexión. A menudo se llama erróneamente velocidad de transmisión (que depende de la capacidad y de otros factores) o ancho de banda (que es la amplitud de onda utilizable). En este texto usaremos ancho de banda como sinónimo de capacidad de transmisión excepto cuando se hable explícitamente de frecuencias de onda.

En el contexto de velocidades o capacidades de transmisión (caudales), los prefijos (K, M, G, ... ) se utilizan con su significado métrico de potencias de 10.

Las redes más habituales son las de ordenadores, las de teléfono, las de transmisión de audio (sistemas de megafonía o radio ambiental) y las de transmisión de vídeo (televisión o vídeo vigilancia).

La capacidad de transmisión indica el número de bits por segundo que se pueden transmitir a través de una conexión. A menudo se llama erróneamente velocidad de transmisión (que depende de la capacidad y de otros factores) o ancho de banda (que es la amplitud de onda utilizable). En este texto usaremos ancho de banda como sinónimo de capacidad de transmisión excepto cuando se hable explícitamente de frecuencias de onda.

En el contexto de velocidades o capacidades de transmisión (caudales), los prefijos (K, M, G, ... ) se utilizan con su significado métrico de potencias de 10.

Suscribirse a:

Comentarios (Atom)